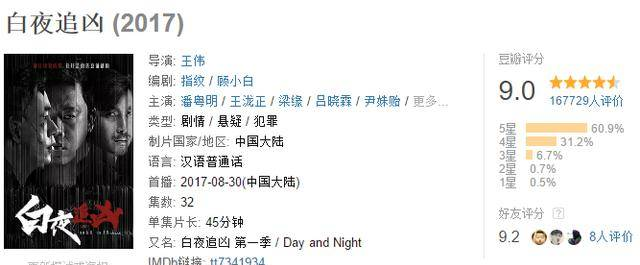

今天要为大家介绍的是一部豆瓣打出9分高分的国产网剧《白夜追凶》,剧集讲述一场灭门惨案,让原本逍遥浪荡的关宏宇成了在逃的通缉嫌犯。身为刑侦支队队长的双胞胎哥哥关宏峰,誓要查出真相。

这部戏有大量桥段,描写利用视频监控来破案,更有意思的是这个小胖子黑客——崔虎。

崔虎因其角色真实的形象,一出场就受到了各大看客的好评,其好友兼主角要求他帮忙入侵我朝的公安资料系统时,崔虎上来就是一句“ 你是不是拿你哥们当神了!”

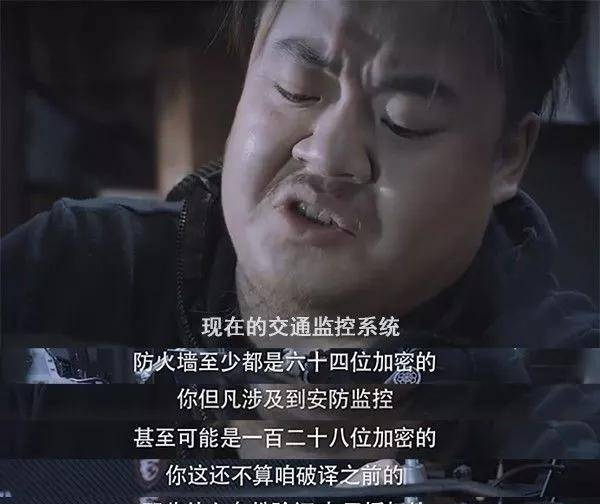

狠狠地甩在了主角脸上,随后便是一套似浅实深的理论知识组合拳,打得主角一声不吱。

不过最后小胖还是花了一整天的时间,帮主角黑进了某监视系统的监控部分。

看过此剧集后,因好奇崔虎的黑客水平,于是便问了安全专家的意见,得出的结论是“挺牛的”。

首先比起一些电影里面的60秒入侵国防资料库,《白夜追凶》里的场景更贴近现实,而且在现实中是有可能实现的。正常情况下,黑客们一般不会选择硬破密码系统,而是选择从产品本身的漏洞绕开密码或者破解身份验证系统,从而达到入侵的目的。

如果放到邮箱领域的话,最有效的方法就是投放钓鱼邮件,通过邮件里的病毒或者链接,进而盗取使用者的数据,以达到其入侵目的。

(崔虎的官方吐槽~)

通过《白夜追凶》,黑客从原本神秘且无所不能的形象瞬间崩塌,转而给人一种其实黑客也是人的感觉,虽说黑客也是人,但在日常中,我们也不能掉以轻心,需要部署好每一项信息安全工作,不给不法分子可趁之机。

正如上面所说的,黑客会利用各种方式入侵你的电脑盗取您的数据,以换取利益。那么破解交通摄像头有胖子说的那么复杂吗?在现实生活中是可以真正实现的吗?

小编可以拍着胸脯跟大伙说,虽说表现形式略显浮夸,但剧中所呈现的黑客的持续窥探行为在现实世界中肯定是存在的。

雷锋网曾请来行业专家解析:“该剧中提到的破掉身份验证系统,这倒是有可能,得看身份系统的具体情况。比如,利用系统中漏洞绕过校验、重置密码等,现在的很多摄像头就存在这样的漏洞。”

专家补充说:“现在很多摄像头和路由器根本不需要破解加密算法这么高难度方式,剧中提到的身份认证体系加密多数是为了防止被中间人嗅探。在真实的案例中,针对这类产品,基本还是靠找漏洞。”

那么在现实生活中,真有人会黑进国家或政府的网络中吗?答案是肯定的。举两个尽人皆知的例子,美国五角大楼和震网病毒。

美国五角大楼内网被黑过不止一次。但黑进某部网络肯定不是那么简单,需要周密计划的 APT 攻击,长久地寻找突破点。

被称为第一场网络战争的震网病毒,埋伏伊朗核工厂五年之久才最终发动。会这样做的更多是国家与国家间的博弈,个人黑客有这种能力的很少,即便有能力也不一定去做,至少不是一般人能接触的层面。

剧集还有哪些 bug ?胖子电脑上有用 PE 系统,PE系统可以理解为小型的操作系统,可以放在光盘或者U盘里,一般用于重装系统。

有信息安全专家表示,其实 PE 不太好用。可能会用到PE系统的情况是——不在自己的常用环境,需要移动破解某台电脑,那么插入个 U 盘登录 PE 系统什么的进行破解比较合理,不太理解为什么黑客在自己家中还要用这个。

“为什么能看出是 PE 系统?因为 PE 系统主要用途是重置系统,会默认带一些修复电脑、重装系统用的工具。如果是黑客自己定制的移动黑客系统,一般就是黑客工具,而不是这些修复系统、重装系统用的工具。”专家说。

优炫软件在这还要提醒广大观众,在看剧时千万不要被误导,切勿尝试危险动作,触犯相关法律法规。

我国《刑法》规定:

第二百八十五条

违反国家规定,侵入国家事务、国防建设、尖端科学技术领域的计算机信息系统的,处三年以下有期徒刑或者拘役。

第二百八十六条

违反国家规定,对计算机信息系统功能进行删除、修改、增加、干扰,造成计算机信息系统不能正常运行,后果严重的,处五年以下有期徒刑或者拘役;后果特别严重的,处五年以上有期徒刑。

第二百八十五条

违反国家规定,侵入国家事务、国防建设、尖端科学技术领域的计算机信息系统的,处三年以下有期徒刑或者拘役。

第二百八十六条

违反国家规定,对计算机信息系统功能进行删除、修改、增加、干扰,造成计算机信息系统不能正常运行,后果严重的,处五年以下有期徒刑或者拘役;后果特别严重的,处五年以上有期徒刑。

对于网络运营者,我国《网络安全法》也有相关规定:

……

第九条 网络运营者开展经营和服务活动,必须遵守法律、行政法规,尊重社会公德,遵守商业道德,诚实信用,履行网络安全保护义务,接受政府和社会的监督,承担社会责任。

第十条 建设、运营网络或者通过网络提供服务,应当依照法律、行政法规的规定和国家标准的强制性要求,采取技术措施和其他必要措施,保障网络安全、稳定运行,有效应对网络安全事件,防范网络违法犯罪活动,维护网络数据的完整性、保密性和可用性。

第十一条 网络相关行业组织按照章程,加强行业自律,制定网络安全行为规范,指导会员加强网络安全保护,提高网络安全保护水平,促进行业健康发展。

……

第二十五条 网络运营者应当制定网络安全事件应急预案,及时处置系统漏洞、计算机病毒、网络攻击、网络侵入等安全风险;在发生危害网络安全的事件时,立即启动应急预案,采取相应的补救措施,并按照规定向有关主管部门报告。

……

第九条 网络运营者开展经营和服务活动,必须遵守法律、行政法规,尊重社会公德,遵守商业道德,诚实信用,履行网络安全保护义务,接受政府和社会的监督,承担社会责任。

第十条 建设、运营网络或者通过网络提供服务,应当依照法律、行政法规的规定和国家标准的强制性要求,采取技术措施和其他必要措施,保障网络安全、稳定运行,有效应对网络安全事件,防范网络违法犯罪活动,维护网络数据的完整性、保密性和可用性。

第十一条 网络相关行业组织按照章程,加强行业自律,制定网络安全行为规范,指导会员加强网络安全保护,提高网络安全保护水平,促进行业健康发展。

……

第二十五条 网络运营者应当制定网络安全事件应急预案,及时处置系统漏洞、计算机病毒、网络攻击、网络侵入等安全风险;在发生危害网络安全的事件时,立即启动应急预案,采取相应的补救措施,并按照规定向有关主管部门报告。

《网络安全法》还对关键信息基础建设做出多项规定,请见《网络安全法》第三章第二节关键信息基础设施的运行安全。

数据安全领军企业优炫软件在核心数据保护方面提供了全面解决方案,围绕用户的核心资源,实现操作系统内核级保护、数据库安全防护、数据库加密、核心设备运行安全控制、核心设备漏洞查补、业务及运维操作的管理审计等功能,满足了当前用户对核心数据安全防护的多方面要求。

内容整理于雷锋网、豆瓣、云南信息安全

1.《最贴近现实的黑客:崔虎——《白夜追凶》》援引自互联网,旨在传递更多网络信息知识,仅代表作者本人观点,与本网站无关,侵删请联系页脚下方联系方式。

2.《最贴近现实的黑客:崔虎——《白夜追凶》》仅供读者参考,本网站未对该内容进行证实,对其原创性、真实性、完整性、及时性不作任何保证。

3.文章转载时请保留本站内容来源地址,https://www.lu-xu.com/fangchan/14981.html