成为勒索软件的受害者可能会永久丢失你的重要业务或个人数据。这些步骤有助于增强防御能力。

赎金软件仍然是互联网上最大的威胁之一。点击错误的链接可能足以引发一系列事件,最终骗子会加密你的所有数据,而骗子只会解锁数据以换取巨额赎金——通常是比特币或其他难以追踪的加密货币。

犯罪勒索团伙资金雄厚,并采取了越来越复杂的策略。只有低级骗子对加密一台PC感兴趣:大帮派寻找进入企业网络的后门,然后探索,直到他们准备好通过在一台设备中加密尽可能多的设备来制造最大的混乱。

不仅仅是犯罪团伙注意到了ransomware的威力:国家支持的黑客组织也利用ransomware制造混乱,为其支持者谋利。

我们看到的是骗子之间的军备竞赛,他们在寻找新的方法来占领系统和企业,试图在防御中填满所有空白人。

这种级别的威胁意味着您无法绝对保护自己或您的企业免受勒索软件或任何其他恶意软件的攻击。但是你可以采取许多措施来最小化攻击面。

11.确保您的防病毒软件是最新的

这看似显而易见,但偶尔会被较小的组织忽略。现在很多反病毒软件包都提供了ransomware discovery功能或add-on,试图发现所有ransomware常见的可疑行为:文件加密。这些应用程序监控你的文件的意外行为——就像一个奇怪的新软件试图加密所有的文件——并试图防止这种情况。一些安全包甚至会复制受勒索软件威胁的文件。

10.了解整个网络中发生的情况

从入侵防御和检测系统到安全信息和事件管理软件包,有一系列相关的安全工具,可以让您洞察网络流量。这些产品可以为您提供最新的网络视图,并可以帮助您发现可能表明您已被黑客攻击的流量异常,无论它们是打算用ransomware感染您的系统,还是有其他目的和其他想法。如果你看不到网络上发生的事情,你就无法阻止攻击。

9.在联系您的用户之前扫描并过滤电子邮件

防止员工点击电子邮件中的勒索软件链接的最简单方法是让电子邮件永远不要进入他们的收件箱。这意味着使用内容扫描和电子邮件过滤,这应该在许多网络钓鱼和诈骗真正到达员工手中之前得到处理。

8.制定一个对付RANSOMWARE攻击的计划并进行测试

涵盖所有类型技术灾难的恢复计划应成为业务计划的标准部分,并应包括软件响应。这不仅是一种技术响应,还可能需要更广泛的业务响应。需要考虑的事情包括如何向客户、供应商和媒体解释情况。考虑你是否需要通知监管机构,或者你应该报警或保险公司。光有文档是不够的:你还需要测试你的假设,因为有些假设是错误的。

7.交赎金前请想好长时间

勒索软件的骗子通过你的防御找到了解决办法,现在企业里每台PC都加密了。可以从备份中恢复,但是需要几天时间,犯罪分子只需要几千块钱。你有时间付钱吗?

对于某些人来说,这可能是一个很明显的结论。如果攻击者只想获得相对较少的资金,那么短期内还清业务可能是有意义的,因为这意味着企业可以快速恢复运营。但是,你不愿意付出可能有一些原因。

首先,不能保证罪犯会在你付钱的时候交出加密密钥——毕竟他们是骗子。如果你的组织愿意付费,可能会鼓励同一个团体或者其他组织发动更多的攻击。还需要考虑更广泛的影响。用自己的资金或者通过网上保险支付赎金,就是奖励这些团伙的行为。这将意味着他们有更多的钱,可以为你或其他组织开展更复杂的活动。短期内可能会给你省下一些痛苦,但是支付赎金只会助长ransomware的流行。

6.了解您最重要的数据是什么,并建立有效的备份策略

对所有关键业务信息进行安全和最新的备份是一项重要的防御措施,尤其是针对勒索软件。如果ransomware确实对某些设备造成了损害,那么拥有最新的备份意味着您可以快速恢复数据并再次运行。但是知道关键业务数据实际驻留在哪里很重要。CFO的重要数据是否存在于桌面电子表格中,是否按照你的想法没有备份到云端?如果你备份了错误的内容,或者如果备份的频率太低而没有用,那么备份就不好。

5.了解您的网络连接

电脑和服务器可能是你存储数据的地方,但它们不是你需要担心的唯一设备。由于办公室wi-fi、物联网和在家工作,有各种设备连接到企业网络,其中许多设备将缺乏您期望从企业设备中获得的内置安全性。设备越多,为黑客提供进入您网络的后门,然后利用此访问权限将系统转移到更安全的打印机或智能售货机的风险就越大。此外,请考虑还有谁可以访问您的系统:您的供应商是否意识到ransomware和其他恶意软件的潜在风险?

4.限制对整个网络的访问

勒索团伙越来越多地寻求最大的回报。在PC上加密数据不会丰富他们,所以他们很可能获得网络访问权限,然后进行广泛的探索,尽可能地传播他们的恶意软件,然后触发并加密所有内容。通过分割网络并限制和保护具有广泛访问权限的管理员帐户的数量,这一操作变得更加困难。网络钓鱼攻击以针对开发人员而闻名,因为他们在多个系统上拥有广泛的访问权限。

3.培训人员识别可疑邮件

ransomware进入您组织的经典方式之一是通过电子邮件。这是因为将恶意软件传播到数千个电子邮件地址是一种廉价而简单的方式,让盗版团伙试图传播恶意软件。尽管这些策略有其基本性质,但仍然令人沮丧。

培训人员识别可疑电子邮件有助于防止由电子邮件引起的勒索软件和其他网络钓鱼风险。基本规则:不要打开不认识的发件人的邮件。如果你不确定电子邮件的链接是否合法,也不要点击链接。尽可能避免附件,并注意需要您启用宏的附件,因为这是感染恶意软件的经典方式。考虑使用双因素身份验证作为额外的安全层。

2.更改所有接入点的默认密码

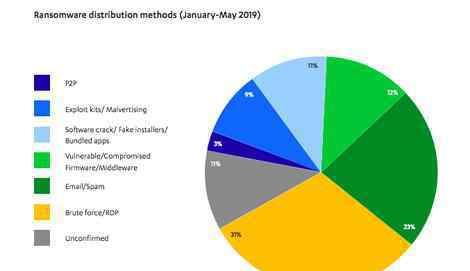

点击电子邮件中的错误链接可能是感染恶意软件最广为人知的方式,但这绝不是唯一的方式。根据F-Secure的研究,近三分之一的软件是通过暴力和远程桌面协议攻击分发的。蛮力攻击是黑客试图通过使用尽可能多的密码来访问服务器和其他设备的方法,通常是借助僵尸程序,以获得一等奖。

因为很多公司无法更改默认密码或者使用容易猜测的组合,所以暴力攻击通常是有效的。RDP允许远程控制个人电脑,这是另一种常见的软件攻击方式。您需要采取一些措施来降低通过RDP的攻击风险,从确保使用强密码、更改RDP端口、将它们限制在真正需要它们的设备上,等等。

1.申请软件补丁以保持系统最新

修补软件缺陷是一项痛苦、耗时且乏味的任务。对你的安全也很重要。恶意软件团伙会利用任何软件漏洞,并试图在企业没有时间测试和部署补丁之前将其用作进入网络的途径。如果你修补得不够快,典型的例子就是WannaCry。这个赎金在2017年夏天造成了混乱,包括对英国NHS的严重破坏。潜在的Windows服务器消息阻止协议漏洞修补程序允许WannaCry传播到目前为止,该漏洞实际上是在ransomware受到攻击的几个月前发布的。然而,没有足够多的组织将这些修复应用到他们的基础架构中,超过300,000台电脑被感染。这是许多组织仍在学习的一课:根据安全公司Tripwire的一项调查,三分之一的信息技术专业人员承认他们的组织因未修复的漏洞而受到损害。

额外提示:不要插入任何u盘...

了解更多手机和电脑的加解密,请关注智能块360加密!

1.《勒索软件 勒索软件:您应该采取的11个步骤来防范灾难》援引自互联网,旨在传递更多网络信息知识,仅代表作者本人观点,与本网站无关,侵删请联系页脚下方联系方式。

2.《勒索软件 勒索软件:您应该采取的11个步骤来防范灾难》仅供读者参考,本网站未对该内容进行证实,对其原创性、真实性、完整性、及时性不作任何保证。

3.文章转载时请保留本站内容来源地址,https://www.lu-xu.com/guoji/1794857.html